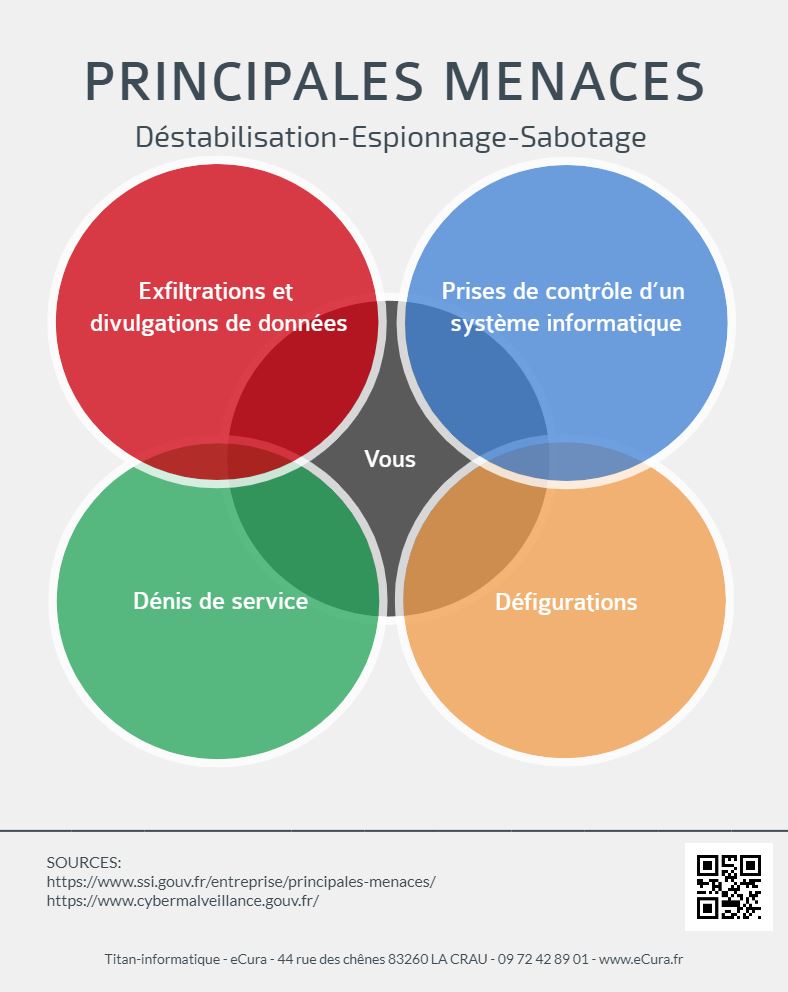

La divulgation de données, la prise de contrôle de votre informatique, l’attaque DDoS et la modification de vos informations en ligne constituent les principales menaces pour votre installation informatique.

Perpétrées par une large palette d’acteurs, de l’individu isolé à des organisations offensives étatiques, les attaques se limitent rarement à une seule technique.

Si les tendances généralement observées attribuent plutôt la déstabilisation (défigurations, divulgations de données et prises de contrôle) aux hacktivistes, le rançongiciel et l’hameçonnage aux cybercriminels, l’espionnage aux concurrents et aux États, on constate aussi que des attaques simples peuvent être le fait d’États et des attaques complexes le fait de groupuscules ou de structures criminelles organisées.

Les conséquences des attaques concernent une multiplicité d’enjeux.

La portée financière dépasse de très loin des postes informatiques à remplacer ou des systèmes à repenser intégralement. Dénis de service, défigurations, exfiltrations et divulgations de données, prises de contrôle d’un système informatique : la crédibilité de l’organisation victime est en jeu… Ces quatre types d’attaques très employés par les hacktivistes visent essentiellement à porter atteinte à l’image de leur cible. Bien souvent, les attaques sont revendiquées en temps réel sur les réseaux sociaux ou des sites spécialisés.

La combinaison d’une attaque informationnelle (exploitation des réseaux sociaux pour amplifier) avec une attaque informatique maximise cette recherche d’atteinte à l’image.

Si elles sont souvent le fait d’hacktivistes, ces attaques sont parfois également commises, voire organisées pour les mêmes raisons de recherche d’atteinte à l’image ou de décrédibilisation de leur cible par des concurrents, des employés mécontents, voire par des organisations étatiques.

Pour réaliser leur objectif, les attaquants choisissent différents types d’attaque selon le niveau de protection de leur cible et le contexte. LIEN

Retour de ping : Rapport Hiscox 2022 sur la gestion des cyber-risques

Retour de ping : Tout Savoir sur la Nouvelle Obligation de Dépôt de Plainte sous 72h, Entré en Vigueur le 24 Avril - eCura le cloud souverain Hyères-Toulon